引言:在日常的电脑使用中远程木马软件,很多人都会从互联网下载网站或者QQ、微信等聊天软件上下载软件、文件。稍微懂点网络安全知识的朋友都会比较谨慎的了解所安装的软件是否安全,比如用杀毒软件查杀病毒,分析文件后缀、图标、大小等,那么这样的操作真的安全吗?

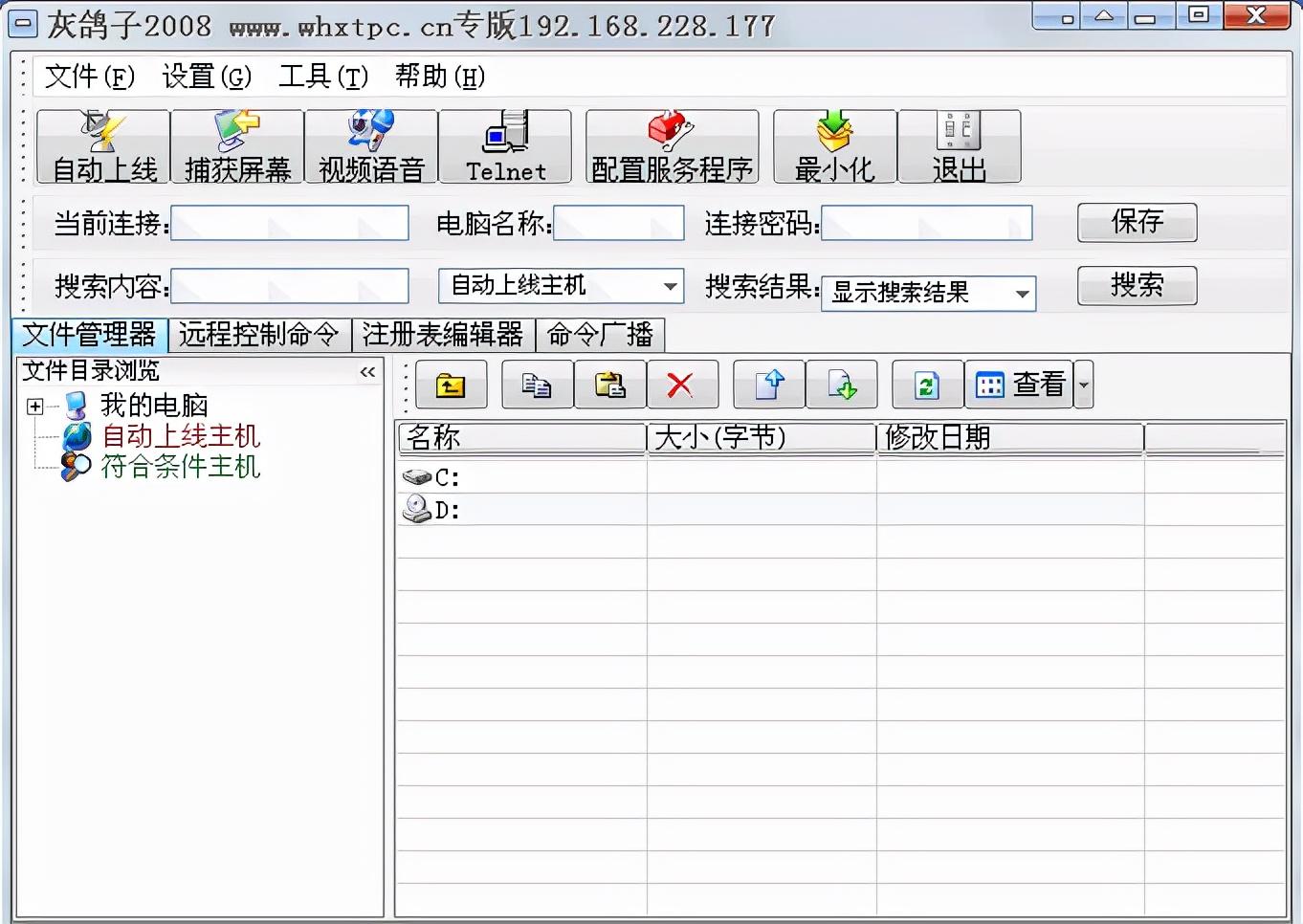

对于远程木马相信大家都不陌生,其中最有名的应该就是灰鸽子远程木马了,该木马通过exe文件后缀诱导用户点击远程木马软件,从而造成个人隐私、文件泄露甚至财产损失。

灰鸽子木马界面

随着互联网安全工具越来越成熟,云端对以往exe木马文件的检测和查杀也愈发严格,基本上被做成免杀的程序撑不了多久就会被发现,所以类似这样的远程木马已经逐渐销声匿迹,成为历史。

但是,魔鬼总是比圣人强大,最新的远程木马已经通过新渠道、新方法悄然出现,它利用js代码来猎取你的电脑文件,更可怕的是它能够通过逻辑代码自动进入电脑文件搜索预设的文件后缀进行分析获取。比如代码只想获取你的聊天记录,就会搜索QQ、微信等数据库文件上传获取,还能通过搜索相册等目录来获取照片等隐私文件。危害还是很大的。本文小军就来分析一下js木马,看看它是如何获取文件的。

首先JS木马的特征:

优势:

该文件较小,js后缀隐藏性好,目前杀毒软件对其利用不大,但360安全卫士可以完全绕过,危害性很大,可以自动搜索目标文件获取。

缺点:

QQ在传输引导的时候会自动改变后缀名,所以需要先压缩js代码,然后再引导安装。

指示:

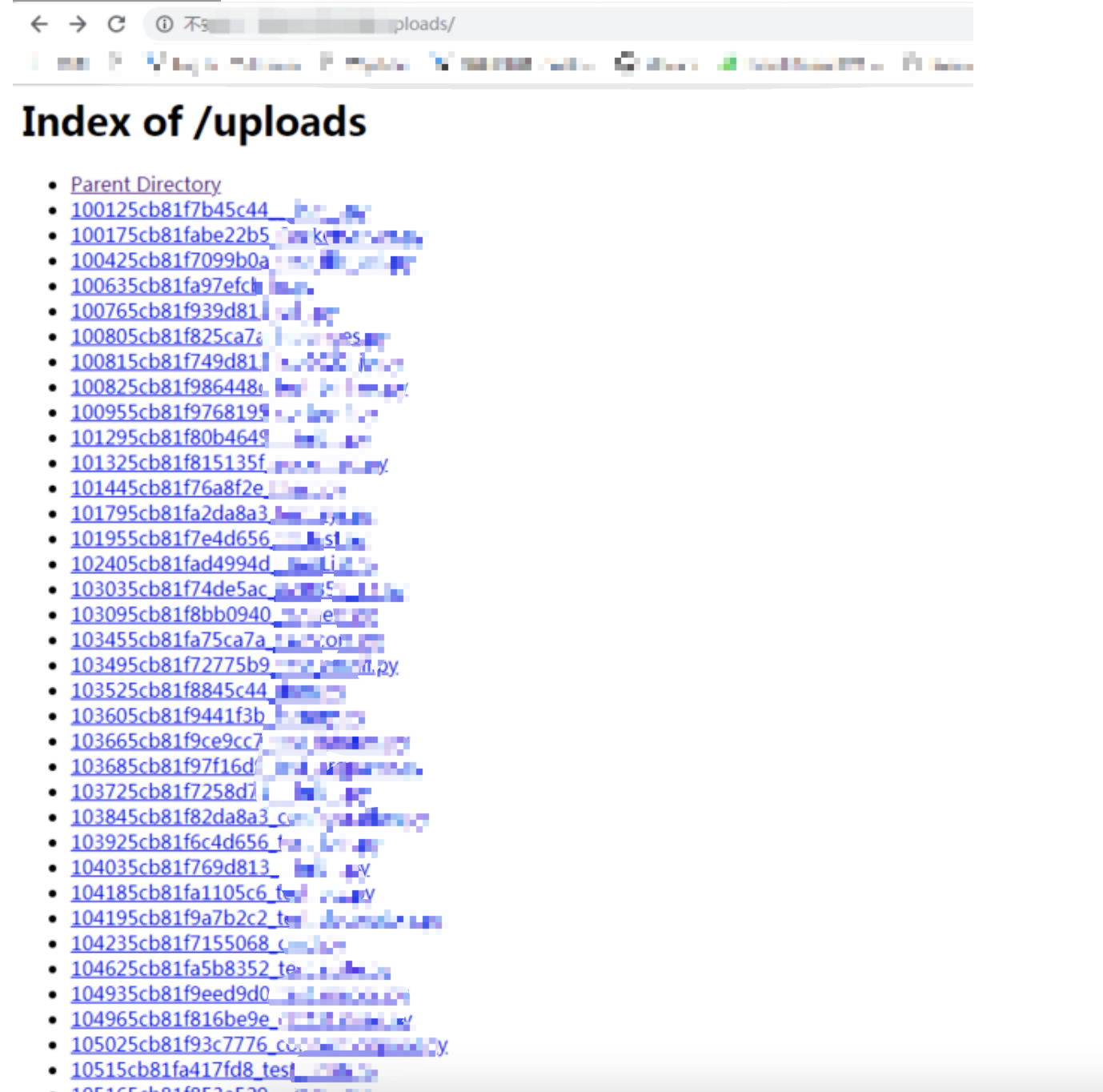

首先木马使用者需要搭建服务器,当然也可以是虚拟空间,vps等,然后搭建php环境。大家都知道像灰鸽子这种远程木马都有客户端和服务端两部分,所以js木马也有。需要在php环境中上传服务端代码server.php文件,在网站目录下新建目录upload,获取木马受害者的隐私文件。接下来就是把js代码也就是木马客户端发送给被控制者,引导点击,如果点击成功,远程服务器就会开始源源不断的接收上传的隐私文件。

渲染