Bastille 的研究团队发现了针对蓝牙鼠标和键盘的漏洞,攻击者可以利用该漏洞控制您的笔记本电脑。 研究小组将此次攻击命名为 MouseJack。

七大厂商全部中招

软件工程师马克·纽林 (Mark Newlin) 表示:“使用假冒的无线笔记本电脑键盘和鼠标,借助至少七家主要制造商(包括雷柏、微软和亚马逊)的便携式外设,可以从 100 米的距离侵入笔记本电脑。”

与普遍加密的按钮无线链路相比,攻击的目标一般是明文和非蓝牙端口与键盘之间的安全通信。

巴士底狱安全武器小组 Newlyn 发现了针对 13 种键盘和鼠标的攻击,并向各个供应商报告了这些漏洞,其中一些供应商已经发布了补丁。

攻击者部署了漏洞代码并将信息上传到GitHub,所有未打补丁设备的用户现在都面临被攻击的风险。

伪造的未加密密钥数据包

事实上微软无线鼠标对码软件,需要强调的是微软无线鼠标对码软件,黑客必须有足够的动力去受害者附近实施攻击,但对于那些无法更新设备的人来说,唯一的选择就是更换硬件。

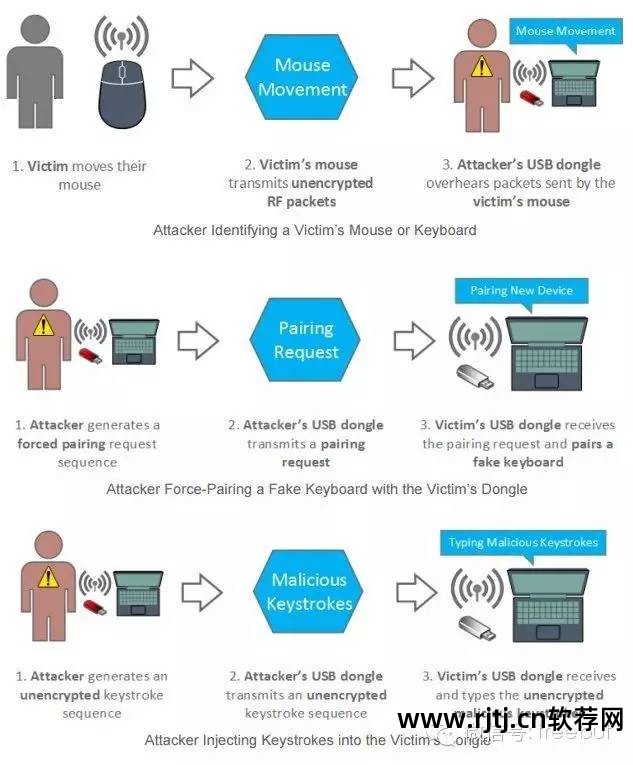

攻击原理

更糟糕的是,“……没有身份验证机制,但适配器无法区分用户数据包是由键盘发送的还是由攻击者发送的,”纽林说。

“这样,攻击者就可以冒充键盘发送自己的数据或者点击数据包来误导适配器。适配器在接收数据包的过程中遇到的问题使得攻击者有可能发送特制的数据包。”数据包组成键盘替换。键盘联通并点击”

MouseJacker的攻击流程图

Nordic Semiconductor 制造的 nrf2424l 收发器系列用于干扰设备。 认识到这一点,Newlin 使用古老的任天堂游戏控制器内现有的 nrf2424l 收发器构建了一个假键盘。

以下是生产过程:

nrf24l 芯片不支持数据包嗅探,但 TravisGoodspeed 在 2011 年记录了伪混杂模式可以嗅探其他设备发送的数据包子集。 这使得 NES 控制器无需 SDR 即可识别无线键盘和鼠标。 NES 控制器是学习键盘通信合约行为的绝佳平台。 与被动收集数据相比,NES控制器会将方向键方向箭头转换为键盘数据包,并将A/B键转换为键盘的左右键。 为了实现流畅的用户体验,有必要对数据包的时序和特定行为进行建模。

另一个构建包含几行用于数据包嗅探和注入的 Python 代码,编织成一个放大的具有混淆功能的 USBcrazyradio 适配器。

纽林表示,这些漏洞包括键盘注入、鼠标和键盘误导以及强制配对。

联想的 N700 和 Ultraslim 键盘和鼠标也受到 DoS 漏洞的影响。

观看视频

*参考来源:github、reregister、FB编辑极客小沫编译,转载请注明来自FreeBuf黑客极客(FreeBuf.COM)