日前,360安全大脑检测到,不法分子将某管理软件“终端安全管理系统”的客户端伪装成Telegram、Skype、Ruliu等软件的安装程序,通过钓鱼网站传播,诱导受害者点击并运行,从而控制受害机器。 对此,360安全卫士表示,已尽快通知相关厂商处理,并对被滥用的客户端进行查杀,从而避免更多用户受到这些新型木马病毒的攻击。

新型木马泛滥,隐蔽性强

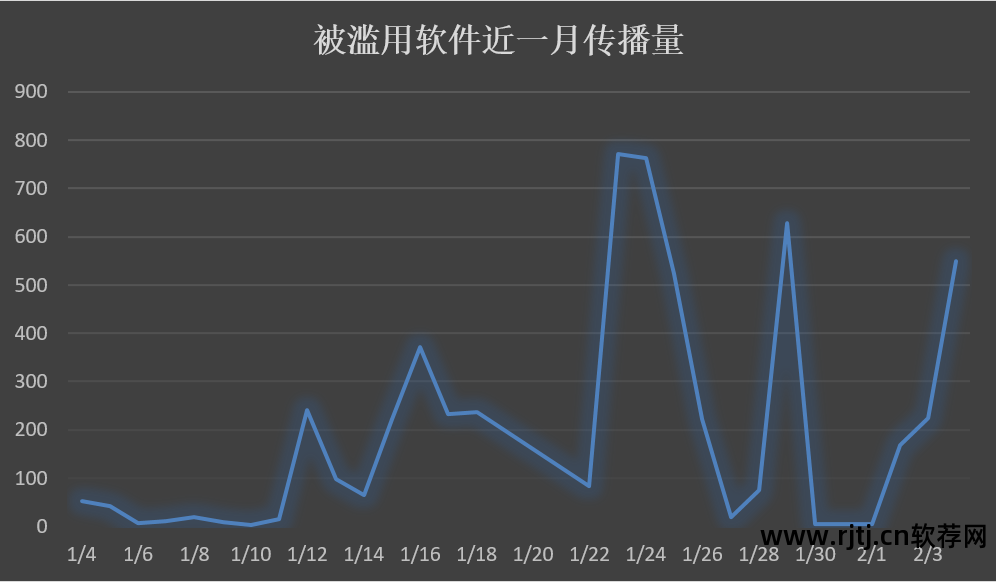

据了解,某管理软件所谓的“终端安全管理系统”是一款具有远程控制、上传下载文件、屏幕监控等功能的企业IT管理软件。 不法分子正是看中了这一点,然后进行有针对性的伪装,试图诱导更多的用户中招。 据360安全大脑监测数据分析,今年以来,该被滥用的软件已被多个钓鱼提权组织使用。 到了明年1月初,就开始大规模传播,近期传播量一直在减少。

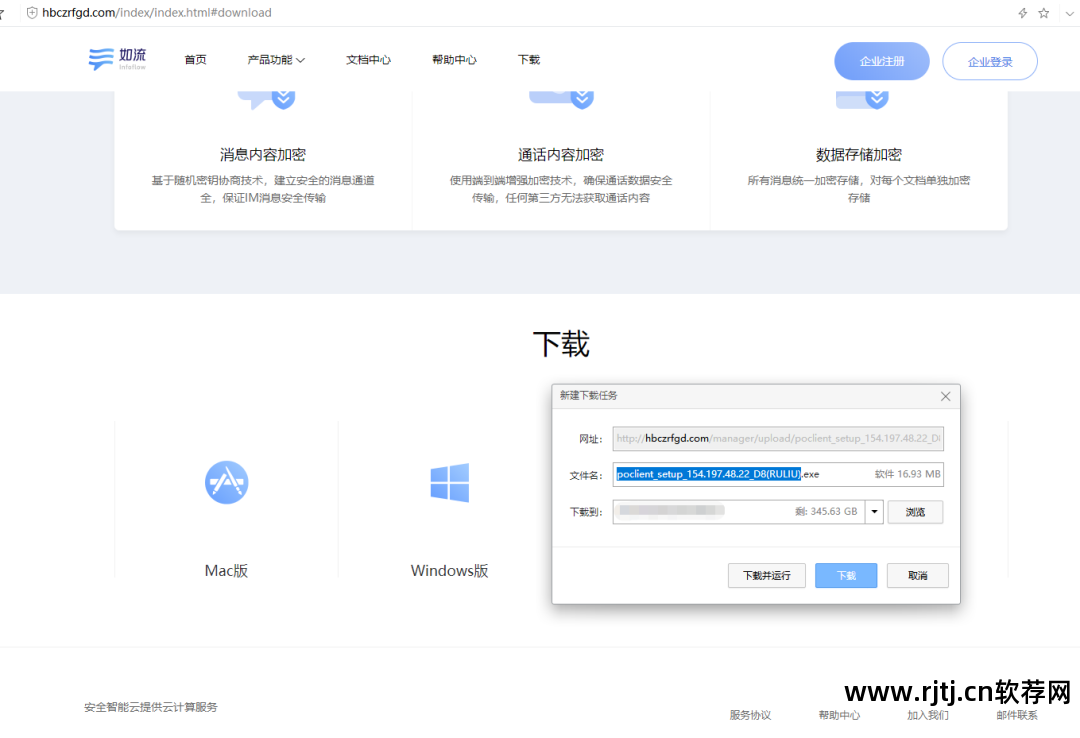

与普通木马相比,这些传播方式极其隐蔽。 以假冒“如流”为例,从钓鱼网页[.]com/index/index.html下载的所谓“如流”安装包,实际上是某管理软件“终端安全管理系统”的安装包。

下载后查肉鸡软件,安装包名称为“poclient_setup_154.197.48.22_D8(RULIU).exe”。 该文件可以是管理软件安全终端的安装程序。 安装包安装完成后会根据文件名中的IP手动完成配置,并将服务器地址指向该IP。

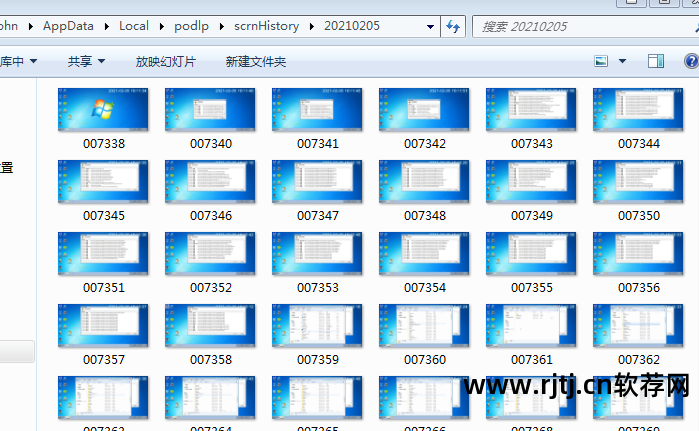

测试过程中,360安全卫士的工作人员将假冒的“如流”安装包的IP地址替换为测试机的地址。 安装管理软件安全管控平台的服务器后,服务器可以检测到控制台已经正常在线。 测试发现,服务器可以实时远程控制被控终端,窃取被控终端的文件和信息。 以屏幕监控功能为例,软件每隔5秒就会保存用户屏幕的截图,用户的一举一动都会被记录下来。

事实上,这种“正常软件”被不法分子利用的情况并不少见。 早在2016年,就有多起盗窃案件一度猖獗,就是利用国际知名管理软件TeamViewer进行远程控制,达到盗窃目的。 窃贼还利用TeamViewer提供的多样化功能,并放置精心伪造的图标,以提高盗窃的成功率。

这类软件会受到各类犯罪分子的青睐,主要是因为它的功能特点。 对于管理或辅助软件来说,远程查看、远程控制、数据传输都是必备的基本功能,而这些功能也正是远程控制木马所需要的。 同时,为了方便客户(多为企业)大规模部署,不少此类软件还增加了隐藏界面、全手动安装、受控端快速配置等“贴心”功能。 这个功能确实方便了客户,但如果未经验证就随意使用,势必会方便很多不怀好意的人达到不可告人的目的。

360安全卫士全面安全解决用户困境

不过用户无需过于担心,360安全卫士无需升级即可进行定点查杀。 已经中招或者怀疑自己已经中招的用户可以查看自己笔记本的C:\Windows\projone\podlp目录。 如果这个目录存在,则说明他们可能已被录用; ”列表中,如果有名为“pohost”的服务项,则证明已经被招募。

如果不幸中招查肉鸡软件,由于该软件没有卸载程序,很难正常卸载,用户可以直接使用360软件管家直接卸载。

针对此类病毒,360安全卫士提醒用户,一方面一定要及时安装并确保安全软件开启,确保机器的安全防护; 。 特别需要注意的是,用户一定要从官方网站或正规渠道下载安装该软件,这样才能最大程度地降低感染该病毒的风险。

作为服务13亿用户的国家级PC安全产品,360安全卫士自推出十多年来,一直致力于为用户提供全面的安全防护。 目前,360安全卫士已经推出了集木马查杀、漏洞修补、隐私保护、勒索泄露等多种功能于一体的安全解决方案。 未来,360安全卫士将继续深耕安全技术,为用户提供更及时、更有针对性的安全防护。